|

Как найти вирус? Что делать, если сайт попал под фильтр поисковика, а браузеры ...

|

|

Что такое файл Hosts и зачем он нужен

Где находится? |

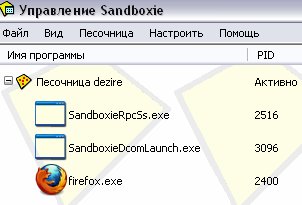

Настройки Sandboxie |

Sandboxie Версия 3.72 |

|

Каждый из нас уже знает, что вся наша интернет - деятельность зависит от паролей. Это |

|

Dr.Web Security Space Pro новейший продукт от Dr.Web-а являет собой мощнейшее |

|

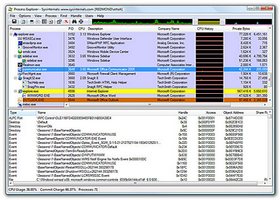

Исследование системы вещь интересная и во многих случаях полезная. Данная программа |

|

Язык: English |

|

Если совершенно незнакомые личности вас просят перезвонить, не спешите перезванивать. Это спам. |

Среди пользователей uCoz средней продвинутости, не отягощенных познаниями в HTML и CSS считается признаком дурного тона использовать стандартные шаблоны из коллекции. Но при этом считается признаком крутизны и продвинутости установка бесплатного шаблона, найденного в итернетах. Не комильфо использования Дальше

|

|

5 мифов о безопасности Разве компьютер, подключенный к Интернету, может быть заражен вирусом, если никакие файлы и сообщения электронной почты не открывались?...обманывать пользователей, необоснованно уверенных в безопасности своего ПК. Ниже описано пять подобных мифов. 1. Компьютер может быть заражен вирусом только в результате открытия файла или зараженного ...

|

|

сетей О безопасности методов обхода блокировок социальных сетей и почты, об ошибках обхода Заблокированные ресурсы в вебмастере Google О том как могут повлиять ...your ICQ account В целях безопасности, пожалуйста перейдите по ссылке и подтвердите свой номер ICQ Firefox: конфиденциальность и безопасность учимся не передавать сайтам информацию о себе: ...

|

|

Что такое файл Hosts и зачем он нужен Где находится? Файл Hosts это обыкновенный текстовый файл, который не имеет расширения....администратора в системе Hosts и безопасность В виду вышеуказанной специфики файл Hosts уязвим. Использовать его можно и не только в благих целях, особенно свойство блокировки и ...

|

|

Это логи действий , логи безопасности и логи платежных систем. Разберем все виды логов и начнем с логов безопасности. Отдельно рассмотрим все действия, которые попадают под ...

|

|

з Прежде всего хочу сказать, что если мы говорим о высоком уровне безопасности, то сразу возникает дилема между высокой безопасностью и уровнем функциональности. Некоторые аспекты функциональности в виду своих специфик являются факторами снижения ...

|

|

...то основы сетевой и компьютерной безопасности, и особенно знание этих основ способны рассеять эти грустные лозунги, и самое главное таки повысить тот самый уровень безопасности при котором пребывание в сети ...

|

|

В данной статье проведется обзор техник проникновения вирусов, кратко пояснится суть и назначение программных средств защиты, ...

Электронные книги » Самоучители и учебники » Электронные книги по безопасности

- 2015-09-07 19:54:35 |

|

Подробная карта сайта со списком материалов RSS подписка Форум webanet Помоги себе сам компьютеры и интернет На форуме предоставлен материал по безопасности, лечению компьютеров от некоторых видов вирусов. Полезные утилиты для исследования и диагностики системы. Решение некоторых проблем Windows....Web Page Maker v2.5 Безопасность COMODO Internet Security Premium бесплатная версия Приватная работа на компьютере Spyware Process Detector v3.16.1 GMER 2.1.19357 ...

Страницы сайта

- 2023-01-22 18:57:42 |

|

...окна начинается конфигурация системной политики безопасности. И хотя она полностью автоматизирована, пользователь, при желании, может вмешаться в процесс. Обучение Zone Alarm происходит так же, как и ...и зелёной американской валюте… Обеспечивая безопасность. Выводы Что до большинства пользователей, им обычно совершенно нет дела до того, что установлено у них на компьютере.

|

|

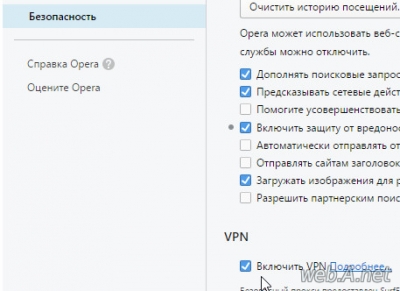

БЕЗОПАСНОСТЬ Первая головная боль при использовании всех web обозревателей это безопасность. Многие наверное уже на своём горьком опыте знают, что на ...

|

Одноклассников, Mail.ru, Сервисов Яндекса, несчастного Кинопоиска и других. Никому не охота сидеть за ...

Одноклассников, Mail.ru, Сервисов Яндекса, несчастного Кинопоиска и других. Никому не охота сидеть за ...

пользователей поиска. Иногда в результатах поисковой выдачи мы можем видеть сайты помеченные safebrowsing diagnostic

пользователей поиска. Иногда в результатах поисковой выдачи мы можем видеть сайты помеченные safebrowsing diagnostic

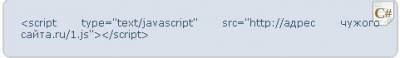

Всем известно, что система проста в использовании и очень подходит для новичков, коих очень много. Новичков совсем не разбирающихся в javascript и HTML. Это руководство посвящено именно им, потенциальным жертвам недобросовестных кодеров и дизайнеров, а так же недобросовестным администраторам сайтов, раздающих элементы дизайна для сайтов uCoz<...

Всем известно, что система проста в использовании и очень подходит для новичков, коих очень много. Новичков совсем не разбирающихся в javascript и HTML. Это руководство посвящено именно им, потенциальным жертвам недобросовестных кодеров и дизайнеров, а так же недобросовестным администраторам сайтов, раздающих элементы дизайна для сайтов uCoz<... выдают табличку-предупреждение? Что делать если антивирус начал реагировать на загрузку страницы? Ответы на эти вопросы мы и постараемся найти.

выдают табличку-предупреждение? Что делать если антивирус начал реагировать на загрузку страницы? Ответы на эти вопросы мы и постараемся найти.

пароли от почты, пароли от асек, скайпов и т.д, пароли от аккаунтов на любимых сайтах, пароли от персонажей в любимых онлайн-играх. У сайтовладельцев это ещё и пароли от администрирования сайтов, пароли от партнерских программ, пароли от счетчиков и ещё много и много различных паролей.

пароли от почты, пароли от асек, скайпов и т.д, пароли от аккаунтов на любимых сайтах, пароли от персонажей в любимых онлайн-играх. У сайтовладельцев это ещё и пароли от администрирования сайтов, пароли от партнерских программ, пароли от счетчиков и ещё много и много различных паролей. комплексное решение по защите компьютера от различных видов угроз. Dr.Web Security Space Pro оснащен встроенным брандмауэром, а так же антивирусом, антишпионом, антируткитом, антиспамом, веб-антивирусом и родительским контролем.

комплексное решение по защите компьютера от различных видов угроз. Dr.Web Security Space Pro оснащен встроенным брандмауэром, а так же антивирусом, антишпионом, антируткитом, антиспамом, веб-антивирусом и родительским контролем. отображает список всех запущенных процессов в компьютере. Но это не просто просмотрщик процессов, в программе предусмотрено отображение детализированной информации по каждому процессу. Информация включает список найденных в исполняемом файле и его памяти текстовых данных. Иногда с помощью этих данных можно определить с каким адресом данное приложе...

отображает список всех запущенных процессов в компьютере. Но это не просто просмотрщик процессов, в программе предусмотрено отображение детализированной информации по каждому процессу. Информация включает список найденных в исполняемом файле и его памяти текстовых данных. Иногда с помощью этих данных можно определить с каким адресом данное приложе...