|

Кто просвещен - тот вооружен. |

|

Обычно сетевая и компьютерная безопасность воспринимается тремя лаконичными фразами: |

|

Прежде всего хочу сказать, что если мы говорим о высоком уровне безопасности, то |

|

Эта скучная лекция о том, что такое хорошо, а что такое плохо навеяна пятничными |

|

Книга поможет вам ознакомиться с основами сетевой безопасности и выгодно отличается от других пособий подобного рода, |

|

|

Трактат о мошенничестве в сети |

|

Каждый у кого есть компьютер, хотя бы раз сталкивался с проблемой выбора защиты, а именно |

|

Что такое фаервол? Зачем он нужен? У меня стоит антивирус, зачем мне ещё и фаервол? Если |

|

Большинство антивирусных средств защиты основаны на реализации

механизмов контроля (контроль сигнатур и поведенческие анализаторы).

Вместе с тем, известно, что основу эффективной защиты информации

составляет реализация разграничительной политики доступа к ресурсам,

механизмы контроля (например, контроля целостности) здесь вторичны, как

правило, используются в том случае, когда невозможно корректно решить

задачу механизмами разграничения прав доступа к ресурсам. И это вполне

объяснимо, механиз...

|

|

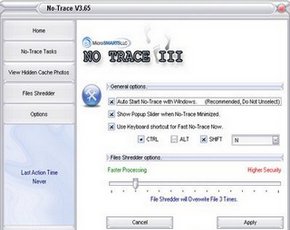

Wondershare Privacy Protector 1.3.2.0 программа, которая поможет вам не только |

|

Очень полезная программа, которая не только ведет наблюдение за он-лайновой интернет |

|

Название: USB Safely Remove 3.3.1.617

Версия: 3.3.1.617 Дата выпуска: 2008 г. Язык интерфейса: русский OS: Windows Описание: USB Safely Remove - это удобная и надежная замена стандартного Безопасного Извлечения Устройств. Программа содержит массу функций для комфортной и приятной работы с hotplug устройствами (USB, SATA, FireWire). вес 2.85 Мб ... |

|

Название: USB Disk Security |

|

...останется у вас Минусы и безопасность Главным минусом является то, что на основе стандартных юкозовских доменов можно создать всего один почтовый ящик для сайта....из принципов хорошего тона и безопасности это делается. В случае же с почтой сайта адрес её очевиден. Но на доменах третьего уровня невозможно сделать по другому.

|

|

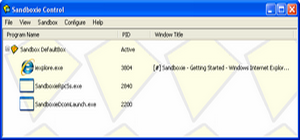

...поможет вам чувствовать себя в безопасности при путешествиях в сети интернет. Это мультиязычная программа с присутствием русского языка В основном программа используется для запуска браузера.... Это обеспечивает полную безопасность и защищает ваш браузер от всяких побочных воздействий. Даже если вы попадёте на заражённый сайт или перейдёте по зараженной ссылке, ...

|

|

...Decide позволяет создавать в Зоне безопасности Acronis виртуальный диск . Используя этот временный виртуальный диск, можно выполнять изменения в системе, которые в противном случае могли бы оказаться ...работающих на единую цель – полную безопасность вашего компьютера. Создание образов дисков "сектор за сектором" – создавайте точный образ диска, который будет содержать все его сектора.

|

|

...защиту) Улучшена совместимость С программами безопасности: COMODO Internet Security, Dr.Web Security Space, G Data Internet Security suite, Kaspersky, Microsoft Security Essentials Упразднены проблемы в Windows ...

|

|

Зона безопасности Acronis Позволяет управлять Акронисом не из системы, то есть, если система не загружается совсем. Можно установить переметр загрузки до системы ...

|

|

Безопасность Операции с ожиданием: сценарий установки жесткого диска сначала создается и только затем выполняется; Возможность безопасного стирания данных на старом жестком ...

|

a=support Параметры безопасности ваш сайт/panel/?a=security Настройка SSL ваш сайт/panel/?a=ssl certificate Защита сайта от клонирования ваш сайт/panel/?

|

|

...и в вебмастере во вкладке безопасность лишь список зараженных страниц. Но зато всегда можно написать Платонам за разъяснениями, но это не очень хорошо, так как уходит ...Проверки Сайты попавшие под фильтр безопасности подвергаются проверкам. Обычно это три круга обхода роботом. Если вы не удалили вредоносный код сразу после обнаружения, то примерно через ...

|

|

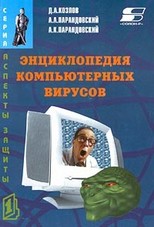

...хакеров издание об основах сетевой безопасности: защита, предотвращение. в книге хорошая теоретическая основа Секреты Windows XP 500 лучших приемов и советов с юмором об важных вещах: ...пособие Joomla самоучитель установка, настройка, безопасность, статистика и многое другое в администрировании сайта с помощью Joomla Адам Уоткинс, Крис Ньюэн Maya 7 книга поможет вам быстро ...

|

|

Логи безопасности мы уже разобрали, теперь рассмотрим что именно и как отслеживается в логе Лог действий можно получить в Панели управления Безопасность Лог действий.

|

|

...идеологически напоминает другие решения по безопасности — достаточно взглянуть на список модулей антивируса. Среди них есть и «нетрадиционный» компонент Веб контроль, блокирующий сайты, замеченные в фишинге (воровстве ...Antivirus Pro «перекочевал» модуль Локальной безопасности, который позволяет отследить внедрение вредоносных программ в легальные приложения, например, в браузер или текстовый процессор.

|

"Кругом враги!" "ГалаГтекО в опасностЕ!" и "Мы все умрем!".

"Кругом враги!" "ГалаГтекО в опасностЕ!" и "Мы все умрем!". сразу возникает дилема между высокой безопасностью и уровнем функциональности. Некоторые аспекты функциональности в виду своих специфик являются факторами снижения безопасности.

сразу возникает дилема между высокой безопасностью и уровнем функциональности. Некоторые аспекты функциональности в виду своих специфик являются факторами снижения безопасности. событиями.

событиями. тем что рассчитана и на новичков тоже, а не только на профессионалов. Вы ознакомитесь не только техниками защиты, но и самым главным - с техниками предупреждения. Интересно издание ещё и тем, что кроме теоретических материалов, есть ещё и практические наглядные примеры.

тем что рассчитана и на новичков тоже, а не только на профессионалов. Вы ознакомитесь не только техниками защиты, но и самым главным - с техниками предупреждения. Интересно издание ещё и тем, что кроме теоретических материалов, есть ещё и практические наглядные примеры.

антивируса или фаервола. Иногда это нелегкий выбор, так как продукции очень много и она вся разная. Разная по функциональности, разная по эффективности, разная в плане аппаратных и системных требований и в конце концов разная по цене. Не сложно растеряться или принять неверное решение. Попытаемся разобраться хотя бы в некотором ант...

антивируса или фаервола. Иногда это нелегкий выбор, так как продукции очень много и она вся разная. Разная по функциональности, разная по эффективности, разная в плане аппаратных и системных требований и в конце концов разная по цене. Не сложно растеряться или принять неверное решение. Попытаемся разобраться хотя бы в некотором ант... есть фаервол, зачем нужен антивирус? Зачем закрывать порты? Зачем контролировать исходящий трафик? Вот эти и многие другие вопросы мы постараемся раскрыть в меру своих сил.

есть фаервол, зачем нужен антивирус? Зачем закрывать порты? Зачем контролировать исходящий трафик? Вот эти и многие другие вопросы мы постараемся раскрыть в меру своих сил. сохранить приватность работы на компьютере, но и поддерживать систему в "чистоте" и быстродействии. Всем известно, что при работе в какой либо программе, она оставляет "след" в виде истории. Эти следы не только занимают место на жестком диске замусоривая систему, но и позволяют отследить деятельность п...

сохранить приватность работы на компьютере, но и поддерживать систему в "чистоте" и быстродействии. Всем известно, что при работе в какой либо программе, она оставляет "след" в виде истории. Эти следы не только занимают место на жестком диске замусоривая систему, но и позволяют отследить деятельность п... активностью пользователя, но и по итогам этих наблюдений может качественно и без возможности восстановления удалять все следы пребывания в интернете. Зачастую это очень нужно, когда надо полностью скрыть свою активность.

активностью пользователя, но и по итогам этих наблюдений может качественно и без возможности восстановления удалять все следы пребывания в интернете. Зачастую это очень нужно, когда надо полностью скрыть свою активность.